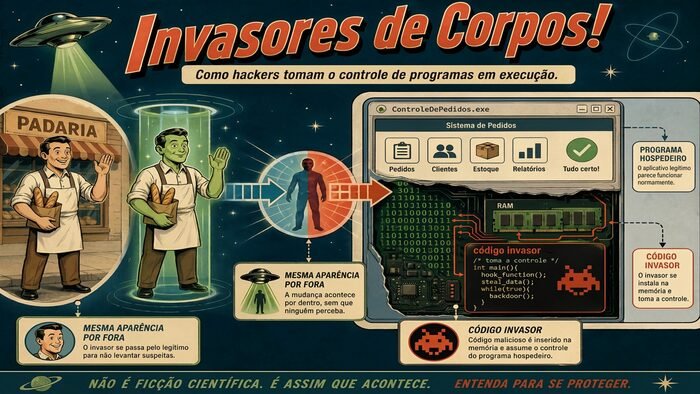

Os hackers têm se tornado uma ameaça crescente em 2023, com um aumento significativo no número de ataques cibernéticos. Uma das técnicas mais alarmantes é a invasão de programas em execução, que permite o controle total de sistemas críticos, colocando em risco dados sensíveis e operações essenciais.

Técnicas de Invasão em Tempo Real

Os invasores utilizam técnicas de invasão em tempo real que dificultam a detecção e a resposta das equipes de segurança. Esses métodos não apenas comprometem a integridade dos sistemas, mas também podem causar danos irreparáveis a empresas e instituições.

Impacto em Sistemas Críticos

O impacto desses ataques em sistemas críticos é um tema de preocupação crescente. Softwares essenciais em setores como saúde, finanças e infraestrutura estão entre os mais afetados, resultando em interrupções significativas e riscos à segurança pública.

Exemplos de Softwares Afetados

Recentemente, diversos softwares utilizados em ambientes corporativos e governamentais foram alvo de invasões, evidenciando a vulnerabilidade de sistemas que, até então, eram considerados seguros. Isso ressalta a necessidade urgente de uma revisão das práticas de segurança digital.

Medidas de Segurança Recomendadas

Para mitigar esses riscos, é fundamental que empresas e organizações adotem medidas de segurança recomendadas, como a atualização constante de softwares, a implementação de firewalls robustos e a realização de treinamentos regulares para os funcionários sobre segurança digital.

Aumento da Conscientização sobre Segurança Digital

O crescimento dos ataques cibernéticos em 2023 tem gerado um aumento da conscientização sobre segurança digital. A necessidade de proteger informações sensíveis e garantir a continuidade dos negócios nunca foi tão crítica, e a colaboração entre setores público e privado é essencial para enfrentar essa ameaça.

Opinião

A luta contra os ataques cibernéticos exige um esforço conjunto e contínuo. A conscientização e a preparação são as melhores armas que temos para enfrentar essa crescente ameaça.